Pourquoi la sécurité dans les installations KNX est-elle cruciale ?

Dans un monde où les bâtiments deviennent de plus en plus connectés, la sécurité dans les installations domotiques est un enjeu prioritaire. Les systèmes KNX, largement utilisés pour automatiser les fonctions d’un bâtiment (éclairage, chauffage, contrôle d’accès, etc.), peuvent être la cible de cyberattaques si aucune mesure préventive n’est mise en place.

Les failles les plus fréquentes dans les installations KNX

Un des points critiques de vulnérabilité est le port 3671, utilisé pour la communication entre équipements KNX via IP. En cas de piratage, les conséquences peuvent être graves :

- Inondation du réseau par des télégrammes malveillants,

- Blocage des dispositifs,

- Activation de mots de passe BCU aléatoires, rendant le système inutilisable.

Les utilisateurs victimes de ce type d’attaque rapportent souvent l’arrêt complet de certaines fonctions du bâtiment : plus de réponse aux ordres, impossibilité de reprogrammer, sentiment de perte totale de contrôle.

Que faire en cas d’attaque sur votre installation ?

Étape 1 : tenter les mots de passe BCU les plus courants

Dans de nombreux cas, les attaques utilisent des mots de passe standards pour verrouiller les dispositifs. Voici une liste de mots de passe fréquemment rencontrés :

mathematica

0000000A – 0000000D – 0000000E – 0000000F

A56DC68B – B19B981A – FEC88146 – 98719981

00000BAC – 11197196 – 66BC88A4 – 2021AAFF

Essayez-les avant de passer à l’étape suivante.

Étape 2 : réinitialisation usine

Si aucun mot de passe ne fonctionne, une réinitialisation d’usine peut permettre de restaurer l’accès. Attention, cette option n’est disponible que sur certains appareils. Consultez la fiche technique de votre matériel.

Étape 3 : contactez le fabricant

En dernier recours, il peut être nécessaire de renvoyer les équipements au fabricant via votre distributeur.

Comment renforcer la sécurité dans les installations KNX ?

Voici 5 recommandations essentielles pour éviter les cyberattaques :

1. Fermer les ports du routeur après configuration

Une erreur fréquente est de laisser le port 3671 ouvert après un accès distant. Cela ouvre la porte à toute intrusion. Une fois l’installation terminée, fermez immédiatement ce port.

2. Remplacer le routeur par défaut

Les routeurs fournis par les FAI sont souvent peu sécurisés. Optez pour un routeur professionnel disposant de fonctions avancées de sécurité réseau.

3. Toujours passer par un VPN

Utilisez un réseau privé virtuel (VPN) pour toute connexion à distance à votre système KNX. Cela garantit un canal chiffré et réduit fortement les risques d’interception.

4. Utiliser des équipements KNX Secure

La norme KNX Secure chiffre les télégrammes échangés (via AES 128) et garantit l’intégrité des communications. Plus d’infos ici : Découvrez KNX Secure

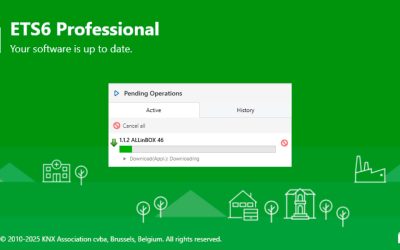

5. Mettre à jour régulièrement

Assurez-vous que tous vos dispositifs et logiciels (ETS, firmware) sont à jour. Les mises à jour corrigent souvent des failles critiques.

Pourquoi faire confiance à Zennio ?

Leader européen de la domotique sécurisée, Zennio vous accompagne dans la mise en œuvre de solutions KNX robustes. Nos produits sont compatibles KNX Secure et conçus pour répondre aux exigences des installations les plus sensibles, qu’elles soient résidentielles ou professionnelles.

Découvrez notre catalogue

Conclusion : mieux vaut prévenir que guérir

La sécurité dans les installations KNX n’est pas une option, c’est une nécessité. Grâce à des actions simples et à l’adoption des bons outils (VPN, routeur sécurisé, KNX Secure), vous réduisez drastiquement les risques d’attaque.

En cas d’incident, gardez votre calme : des solutions existent, mais le meilleur rempart reste la prévention.encillo que solucionarlo. Consulta con expertos y mantén tus equipos protegidos para garantizar el buen funcionamiento de tu sistema KNX.

- Énergie aérothermique : les solutions intelligentes de Zennio pour un habitat plus durable - 1 de December de 2025

- Système de contrôle d’éclairage DALI : tout ce qu’il faut savoir - 1 de December de 2025

- Temps de téléchargement : causes de lenteur et solutions dans les environnements ETS - 1 de December de 2025